阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

访问控制是保障信息系统安全的主要策略之一,其主要任务是保证系统资源不被非法使用和非常规访问。访问控制规定了主体对客体访问的限制,并在身份认证的基础上,对用户提出的资源访问请求加以控制。当前,主要的访问控制模型包括:自主访问控制(DAC)模型和强制访问控制(MAC)模型。

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

密码学作为信息安全的关键技术,在信息安全领域有着广泛的应用。密码学中,根据加密和解密过程所采用密钥的特点可以将密码算法分为两类:对称密码算法和非对称密码算法。此外,密码技术还用于信息鉴别、数据完整性检验、数字签名等。

阅读下列说明,回答问题1至问题5,将解答填入答题纸的对应栏内。

【说明】

假设用户A 和用户B为了互相验证对方的身份,设计了如下通信协议:

1.A->B:RA

2.B->A:f(PAB||RA)||RB

3.A->B:f(PAB||)

其中: RA 、RB是随机数, PAB是双方事先约定并共享的口令,“||”表示连接操作。f是哈希函数。

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

防火墙类似于我国古代的护城河,可以阻挡敌人的进攻。在网络安全中,防火墙主要用于逻辑隔离外部网络与受保护的内部网络。防火墙通过使用各种安全规则来实现网络的安全策略。

防火墙的安全规则由匹配条件和处理方式两个部分共同构成。网络流量通过防火墙时,根据数据包中的某些特定字段进行计算以后如果满足匹配条件,就必须采用规则中的处理方式进行处理。

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

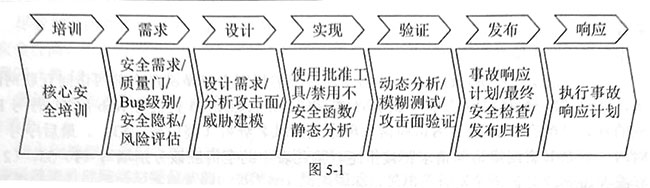

信息系统安全开发生命周期(Security Development LifeCycle(SDLC))是微软提出的从安全角度指导软件开发过程的管理模式,它将安全纳入信息系统开发生命周期的所有阶段,各阶段的安全措施与步骤如下图5.1所示。