在培训阶段,需要对员工进行安全意识培训,要求员工向弱口令说不!针对弱口令最有效的攻击方式是什么?以下口令中,密码强度最高的是。

A、security2019

B、2019Security

C、Security@2019

D、Security2019

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

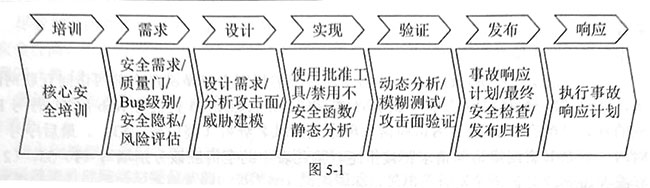

信息系统安全开发生命周期(Security Development LifeCycle(SDLC))是微软提出的从安全角度指导软件开发过程的管理模式,它将安全纳入信息系统开发生命周期的所有阶段,各阶段的安全措施与步骤如下图5.1所示。

在培训阶段,需要对员工进行安全意识培训,要求员工向弱口令说不!针对弱口令最有效的攻击方式是什么?以下口令中,密码强度最高的是。

A、security2019

B、2019Security

C、Security@2019

D、Security2019

在大数据时代,个人数据正被动地被企业搜集并利用。在需求分析阶段,需要考虑采用隐私保护技术防止隐私泄露。从数据挖掘的角度,隐私保护技术主要有:基于数据失真的隐私保护技术、基于数据加密的隐私保护技术、基于数据匿名隐私保护技术。

请问以下隐私保护技术分别属于上述三种隐私保护技术的哪一种?

(1)随机化过程修改敏感数据

(2)基于泛化的隐私保护技术

(3)安全多方计算隐私保护技术

有下述口令验证代码:

#define PASSWORD "1234567"

int verify_ password (char *password)

{

int authenticated;

char buffer[8];

authenticated= "strcmp(password,PASSWORD);

strcpy(buffer,password);

return authenticated;

}

Іnt mаіn(іnt аrgс,сhаr*аrg[ ])

{

int valid_ flag=0;

char password[1024]

while (1)

{

printf("please input password: ");

scanf("%s",password);

valid_ flag = verify_ password(password); /验证口令

if ( valid_ flag) //口令无效

{

printf("incorrect password!\n\n");

}else //口令有效

{

printf(Congratulation! You have passed the verification!\n");

break;

}

}

}

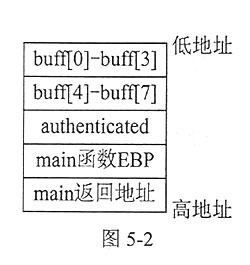

其中main函数在调用verify_ password函数进行口令验证时,堆栈的布局如图5.2所示。

请问调用verify_password 函数的参数满足什么条件,就可以在不知道真实口令的情况下绕过口令验证功能?

S-SDLC安全开发模型的实现阶段给出了3种可以采取的安全措施,请结合问题3的代码举例说明?